IT-Security mit Strategie

Maßgeschneiderte Lösungen für nachhaltigen Schutz vor Cyberbedrohungen. Von IT-Consulting über Incident Response bis zur rechtskonformen Absicherung – wir schützen Ihr Unternehmen umfassend

Strategisches IT-Security Consulting

Langfristige IT-Sicherheit erfordert eine durchdachte Strategie. Unsere Experten analysieren Ihre bestehende IT-Landschaft, identifizieren Schwachstellen und entwickeln gemeinsam mit Ihnen individuelle Schutzmaßnahmen. Mit maßgeschneiderten Konzepten sorgen wir für eine nachhaltige Absicherung Ihrer IT-Systeme und Prozesse. So schützen wir Ihr Unternehmen mit unserer Expertise bestmöglich vor aktuellen und zukünftigen Cyberbedrohungen.

Incident Response Management

Ein Cyberangriff kann in Sekunden erheblichen Schaden anrichten – wir reagieren in Minuten. Unser Incident-Response-Team steht Ihnen rund um die Uhr zur Verfügung, um Angriffe zu identifizieren, einzudämmen und Ihre Systeme wiederherzustellen. Wir sichern digitale Beweise und unterstützen Sie bei der Kommunikation mit Behörden und Versicherungen. Minimieren Sie Ihre Ausfallzeiten durch unsere schnelle und professionelle Reaktion.

Rechtskonforme IT-Rechtsberatung

Cyberkriminalität bringt nicht nur technische, sondern auch rechtliche Herausforderungen mit sich. Wir beraten Sie in den Bereichen Datenschutz, IT-Vertragsrecht, strafrechtliche Verfolgung sowie bei Cyber-Erpressung und Lösegeldforderungen. Unsere IT-Rechtsexperten unterstützen Sie bei der Durchsetzung von Ansprüchen und der rechtskonformen Reaktion auf Sicherheitsvorfälle. Ein wichtiger Aspekt ist hier auch die Kryptowährungsnachverfolgung sowie die Zusammenarbeit mit der Staatsanwaltschaft und Ermittlungsbehörden. So sind Sie rechtlich abgesichert und handeln stets auf der sicheren Seite.

Sicherheitsvorfälle vermeiden, Cyberangriffe frühzeitig erkennen

Von der Notfallplanung bis zur 24/7-Überwachung – schützen Sie Ihr Unternehmen mit proaktiven Sicherheitslösungen.

Incident-Response-Vorbereitung

Eine durchdachte Incident-Response-Strategie ist der Schlüssel zur schnellen und effizienten Abwehr von Cyberangriffen. Wir entwickeln auf Ihr Unternehmen abgestimmte Notfallpläne, definieren klare Abläufe und führen praxisnahe Simulationen durch. So stellen wir sicher, dass Ihr Team im Ernstfall sofort weiß, welche Schritte einzuleiten sind. Mit einer soliden Vorbereitung minimieren Sie Risiken und verhindern hohe Schäden.

SOC-Service – Security Operations Center

Ihr Unternehmen ist ständig Bedrohungen ausgesetzt – unser SOC schützt Sie rund um die Uhr. Mithilfe modernster Analysetools und erfahrener IT-Sicherheitsexperten überwachen wir Ihre Systeme in Echtzeit. So erkennen wir Angriffe frühzeitig und verhindern potenzielle Schäden, bevor sie entstehen. Lassen Sie uns Ihre digitale Verteidigung übernehmen, damit Sie sich auf Ihr Kerngeschäft konzentrieren können.

SIEM-Implementierung mit Elastic

Moderne Cyberabwehr basiert auf intelligenten Sicherheitsinformationen. Mit Elastic SIEM setzen wir ein leistungsstarkes System ein, das Bedrohungen automatisch erkennt, Angriffe korreliert und gezielte Gegenmaßnahmen ermöglicht. Unsere Experten übernehmen die Implementierung und sorgen für eine maßgeschneiderte Anpassung an Ihre IT-Umgebung. So erhalten Sie eine effektive und skalierbare Lösung zur Erkennung und Bekämpfung von Cyberangriffen.

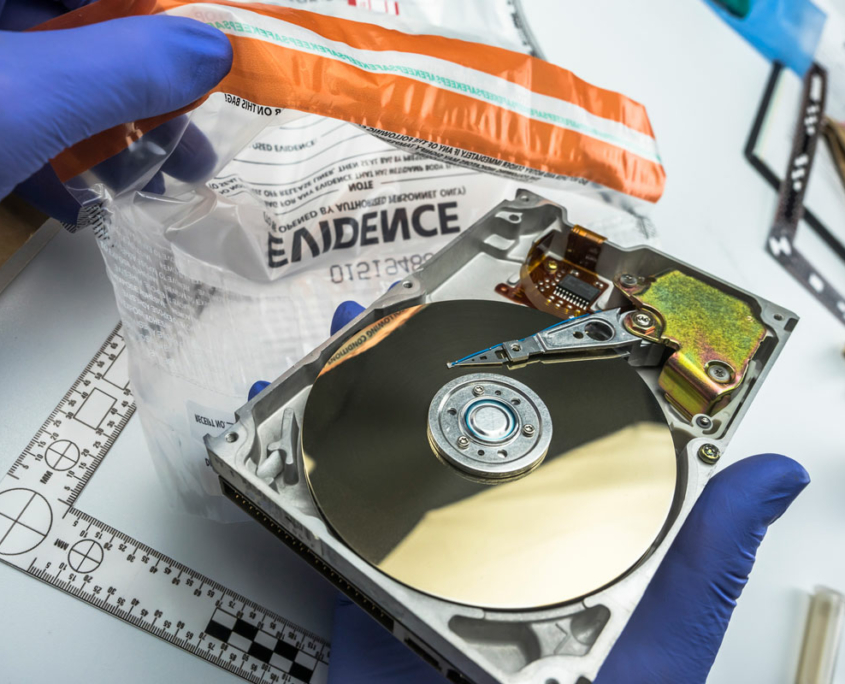

Digitale Beweise sichern, Cybergefahren aufdecken

IT-Forensik & Darknet-Monitoring für maximale Sicherheit. Von gerichtsfester Beweissicherung bis zur Bedrohungsanalyse im Darknet – schützen Sie Ihr Unternehmen mit Expertenwissen

Gerichtsverwertbare Beweissicherung & Gutachtenserstellung

Digitale Spuren sind oft entscheidend für die Aufklärung von IT-Sicherheitsvorfällen. Unsere forensischen Experten sichern und analysieren IT-Systeme, um gerichtsfeste Beweise zu extrahieren und zu dokumentieren. Wir erstellen Gutachten für Straf- und Zivilverfahren und unterstützen Sie bei Ermittlungen. Verlassen Sie sich auf unsere Fachkompetenz, um digitale Beweise professionell und lückenlos zu sichern.

Der Detektiv

Auch in der digitalen Welt gibt es zahlreiche Verbindungen zur analogen Realität. Sei es im Bereich Personenschutz, Observation oder Objektschutz – unser Netzwerkpartner ist ein anerkannter Profi auf seinem Gebiet. Mit seiner Erfahrung und Expertise bildet er eine essenzielle Säule in unserem Gesamtangebot.

Darknet-Monitoring & Threat Intelligence

Ihre Daten könnten bereits im Darknet kursieren – wir helfen Ihnen, es herauszufinden. Mit modernsten Analysetools durchforsten wir das Darknet nach gestohlenen Unternehmensinformationen, kompromittierten Zugangsdaten oder illegalen Angeboten. Unser detailliertes Lagebild gibt Ihnen Klarheit über potenzielle Bedrohungen und ermöglicht gezielte Gegenmaßnahmen. Bleiben Sie einen Schritt voraus und schützen Sie Ihr Unternehmen proaktiv vor Cyberrisiken.

Oliver Hietz

Oliver Hietz ist Gründer, Eigentümer und Keynote-Speaker der Agentur Cyberschutz. Hietz war von 1999 bis 2024 im Polizeidienst – vorwiegend im operativen Kriminaldienst – tätig und gilt als ausgewiesener Experte für Kriminalanalyse und Cyberbetrugsdelikte.

Michael Meixner, CISSP

Incident Response Manager und Computerforensik-Experte. Allgemein beeideter und gerichtlich zertifizierter Sachverständiger für IT-Systeme, IT-Sicherheit und Computerforensik. Geschäftsführer von Tems Security Services Gmbh. und Computerforensic & more GmbH. Lektor an der FH-Campus Wien.

![]()

Mag. Roman Taudes

Roman Taudes ist Rechtsanwalt und Mitgründer der Wiener Anwaltskanzlei ATB.LAW. Als zertifizierter Datenschutzbeauftragter(Austrian Standards) und Certified Cryptocurrency Investigator (Blockchain Intelligence Group) ist Taudes beliebter Ansprechpartner für Opfer von Cyberangriffen. Nicht zuletzt auf Grund seiner praktischen Erfahrungen rund um die Nachverfolgung von Kryptoassets zählt Taudes zu den führenden österreichischen Experten in diesem Gebiet (Trend Anwaltsranking 2022 – Die Top-Spezialisten im KRYPTO-Bereich).

Daniel Pöchhacker, BSc

Inhaber der Detektivagentur Pöchhacker KG, staatlich geprüfter Berufsdetektiv, Security Manager (ISM) gem. ÖNORM S2415-2, Information Security Manager (CIS) gem. ISO 27001, Risikomanager gem. ONR 49000 ff

Philip Berger

Mit jahrelanger Erfahrung in der Analyse, Prävention und Bewältigung von Sicherheitsvorfällen unterstütze ich Unternehmen dabei, ihre IT-Landschaft widerstandsfähig, effizient und zukunftssicher zu gestalten. Mein Fokus liegt auf der Kombination innovativer Technologien mit bewährten Sicherheitsstrategien, um maximale Performance und Schutz zu gewährleisten.

Ing. Alexander Kuchelbacher

Spezialist im DataCenter und Virtualisierungsbereich. Ganzheitliches IT Know-How, Zusammenhänge erkennen. Umfassendes Jahrzehnte langes Wissen auf verschiedensten Systemen. Ich finde mich überall sehr schnell zu recht.

PMO

Case Handler

AD

O365

Storage

AD-CA

Exchange

Forensic

Negotiator

Network

EDR

Firewall

SIEM

LINUX

Backup

DataCenter

Darknet Monitoring

Kryptowährung Nachverfolgung

Detektiv

DFIR TEAM Österreich

Umfassender Schutz vor Cyberangriffen – von Prävention über Forensik bis zur rechtlichen Absicherung

Wir sind ein Zusammenschluss von vier spezialisierten Unternehmen aus den Bereichen IT-Sicherheit, IT-Systemhaus, IT-Recht und Ermittlungsdienstleistungen. Gemeinsam bieten wir umfassende Lösungen von der Prävention über akute Incident Response bis hin zur digitalen Forensik und rechtlichen Absicherung.

Unsere Mission: Unternehmen und Privatpersonen effektiv vor Cyberbedrohungen schützen und in Krisensituationen mit Fachwissen und schneller Reaktionsfähigkeit unterstützen.

Digitale Beweise sichern

IT-Systeme schützen und Cyberangriffe effektiv bekämpfen

Cyber-Forensik & Incident Response – Ihr Schutzschild gegen digitale Bedrohungen

Unsere IT-Forensik-Experten unterstützen Sie bei der digitalen Spurenanalyse und Beweissicherung – ob vor Ort oder in unserem High-Tech-Forensiklabor. Wir liefern gerichtsfeste Gutachten, führen tiefgehende Malware-Analysen durch und unterstützen Sie bei der schnellen Wiederherstellung Ihrer IT-Systeme nach einem Angriff.

Mit gezielten Hardening-Maßnahmen und der Bereitstellung von Leihhardware sorgen wir für eine schnelle Rückkehr zum sicheren Betrieb. Verlassen Sie sich auf unsere Expertise, um Cybervorfälle professionell zu bewältigen und zukünftige Angriffe zu verhindern.

Prävention & Vorbereitung

Vor dem Vorfall

Security Awareness für Mitarbeiter

- Phishing- und Social-Engineering-Trainings (regelmäßige Tests & Schulungen).

- Erkennung von verdächtigen Aktivitäten und Meldewege im Unternehmen.

Technische Sicherheitsmaßnahmen

- Netzwerksegmentierung zur Schadensbegrenzung.

- Endpoint Detection & Response (EDR) und SIEM-Systeme für eine schnelle Erkennung.

- Backup-Strategien (Offline-Backups, regelmäßige Tests).

- Notfallpläne für Ransomware-Angriffe.

Incident-Response-Plan

- Erstellung und regelmäßige Tests eines Notfallplans.

- Definition klarer Rollen und Verantwortlichkeiten.

- Kommunikation im Krisenfall (interne und externe Stakeholder).

- Vorabklärung mit Versicherungen, Rechtsanwälten und Behörden.

Red Team / Blue Team Übungen

- Durchführung von Angriffssimulationen (Penetration Testing, Red Teaming).

- Überprüfung der Erkennungs- und Reaktionsfähigkeit des Unternehmens.

Sofortmaßnahmen & Krisenmanagement

Während des Vorfalls

Erste Reaktion & Isolation

- Identifikation des betroffenen Systems oder Netzwerks

- Trennung infizierter Systeme vom Netzwerk (ohne sofortige Abschaltung!)

- Sicherstellung, dass Logs und Beweise erhalten bleiben

Forensische Analyse & Eindämmung

- Identifikation der Angriffsmethode und Ursprung des Angriffs

- Sicherung und Analyse von Beweismaterial

- Identifikation von kompromittierten Benutzerkonten und Zugangsdaten

Kommunikation & Krisenmanagement

- Interne und externe Kommunikationsstrategie (Presse, Kunden, Lieferanten)

- Zusammenarbeit mit Datenschutzbehörden und Strafverfolgungsbehörden

- Entscheidung über Zahlung oder Nichtzahlung von Lösegeld

Temporäre Wiederherstellungsmaßnahmen

- Nutzung von Leihhardware für kritische Geschäftsprozesse

- Rücksetzen von Systemen auf einen sauberen Zustand

Wiederherstellung & Verbesserung

Nach dem Vorfall

Langfristige Systemhärtung

- Identifikation und Schließung von Sicherheitslücken.

- Implementierung von Zero-Trust-Ansätzen.

- Überprüfung und Anpassung von Berechtigungskonzepten.

Lerneffekt & Verbesserungen

- Erstellung eines Incident Reports für Geschäftsführung und IT.

- Verbesserung der Sicherheitsstrategie basierend auf den Erkenntnissen.

- Stärkere Automatisierung von Sicherheitstools zur besseren Erkennung.

Versicherung & Rechtliche Konsequenzen

- Unterstützung bei der Schadensabwicklung mit der Cyberversicherung.

- Falls notwendig: Einleiten rechtlicher Schritte gegen Täter oder Dritte.

Wiederaufbau von Vertrauen & Kommunikation

- Gezielte Maßnahmen zur Beruhigung von Kunden und Partnern.

- PR-Strategie zur Schadensbegrenzung.

- Anpassung von Vertrags- und Compliance-Anforderungen.

Unser Ansatz

- Vorgespräch mit Unternehmen – Klärung von Ansprechpersonen, Notfall-Telefonnummern und Stundensätzen für den Ernstfall.

- Cybersecurity-Assessment (1 Personentag) – Analyse der aktuellen IT-Sicherheitslage mit konkreten Handlungsempfehlungen.

- Bereitschaftsdienst – Unser Team ist 24/7 telefonisch erreichbar.

- Erfahrene Partner – Alle mitwirkenden Unternehmen sind privat geführte österreichische Unternehmen mit fundierter Expertise.

Soforthilfe

Warten Sie nicht, bis es zu spät ist! Fordern Sie jetzt unverbindlich eine Beratung an und schützen Sie Ihr Unternehmen mit den richtigen Sicherheitsmaßnahmen.